Publicado

Telnet es una forma antigua e insegura de conectarse de forma remota a un servidor. Dicho esto, puede resultar útil, así que veamos cómo hacer telnet en Linux en esta guía.

En los primeros días de Internet, cuando queríamos iniciar sesión en un servidor remoto, utilizamos telnet. Este protocolo de comunicaciones, que existe desde finales de la década de 1960, se está volviendo menos popular en la informática moderna.

Esto se debe en gran medida a razones de seguridad, pero aún puede haber ocasiones en las que necesites utilizar telnet en Linux. Siga leyendo mientras le muestro cómo y por qué utilizar esta forma ciertamente arcaica de iniciar sesión en computadoras a las que no tiene acceso físico.

Una breve historia de Telnet

Telnet, Lo que significa "Red de teletipo”, tiene sus raíces a finales de la década de 1960. Los desarrolladores escribieron telnet como un protocolo que permitía que diferentes sistemas de tiempo compartido se comunicaran entre sí.

El objetivo principal era facilitar las capacidades de inicio de sesión remoto a través de la naciente ARPANET, la precursora de la Internet moderna actual.

La función principal de Telnet era emular una terminal. Hace que parezca que estás en una terminal conectada directamente a un sistema remoto. Esto fue particularmente valioso para acceder a mainframes distantes y recursos informáticos compartidos. En el pasado, la mayoría de nosotros Configuramos nuestros servidores web. y escribimos nuestras páginas web usando telnet.

La diferencia entre Telnet y SSH

Telnet, como dije desde el principio, está perdiendo popularidad. Esto se debe principalmente a cuestiones de seguridad: telnet envía toda su información (incluso su nombre de usuario y contraseña) en texto plano. Definitivamente no es una buena idea en casi ningún escenario.

Por otro lado, SSH está cifrado y no envía prácticamente nada en texto plano. Además, SSH es extensible y puede utilizar métodos de cifrado más potentes a medida que estén disponibles. En pocas palabras, si puedes usar SSH en lugar de telnet, realmente deberías hacerlo. Sin embargo, si realmente necesita utilizar telnet, veamos cómo hacerlo.

Configurando su entorno Linux para Telnet

Muy a menudo en distribuciones modernas de Linux, no encontrarás telnet instalado de forma predeterminada. Eso significa que deberá instalarlo utilizando el administrador de paquetes de su elección.

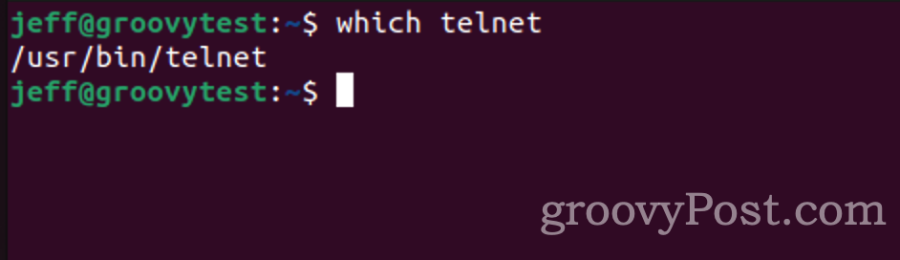

Para saber si telnet ya existe, simplemente ejecute el siguiente comando desde su terminal Linux:

$ which telnet

En mi instalación de Ubuntu, telnet se encuentra en /usr/bin/telnet, y cual rápidamente me dice eso. Si todo lo que obtiene como respuesta es nuevamente la línea de comando, sin directorio ni listado de archivos, no tiene telnet instalado.

Para solucionarlo, iniciaremos nuestro administrador de paquetes. En Ubuntu y otros sistemas basados en Debian, instalará telnet usando los siguientes comandos:

$ sudo apt update. $ sudo apt install telnet

En su lugar, Fedora, CentOS y otras distribuciones utilizan yum para la gestión de paquetes. A continuación se explica cómo instalar el paquete telnet en esas distribuciones.

$ yum -y install telnet

Una vez hecho esto, es hora de aprender a utilizar telnet.

Cómo utilizar Telnet en Linux

En su uso más básico, todo lo que debe hacer es escribir el comando telnet seguido del nombre de host o la dirección IP en la que está iniciando sesión. Por ejemplo:

$ telnet localhost

El comando anterior establecería una conexión telnet utilizando el puerto predeterminado a su propia computadora Linux local. Sin embargo, a menudo será necesario especificar qué puerto utilizar. En ese caso, simplemente agregue el número de puerto después del nombre de host o la dirección IP.

$ telnet resort.org 2323

Ese comando lo conectaría a un venerable servidor de chat conocido como The Resort Online, que se encuentra en el puerto 2323 de resort.org.

The Resort, uno de mis lugares de reunión en línea más antiguos desde mis primeros días como usuario de Internet, se basa exclusivamente en texto. Por eso utiliza telnet. Ese servidor en particular siempre ha utilizado el puerto 2323 para las conexiones.

La importancia de los números de puerto en Telnet

Por supuesto, se trata de un puerto no estándar, abierto para que lo utilice software que no sea del sistema. Varios paquetes de servidores utilizan puertos específicos de los protocolos TCP y UDP. Por ejemplo, su servidor web estándar comunica todo a través del puerto 80.

Los puertos son como los números de las calles de su casa o negocio. El nombre de host o dirección IP es el nombre de la calle, como Main Street. El puerto es donde en Main Street vive ese programa en particular.

Algunos otros puertos de uso común incluyen:

- 22: utilizado para el protocolo SSH.

- 25: comúnmente utilizado para servidores de correo saliente.

- 80: utilizado por la mayoría de los servidores web.

- 220: comúnmente utilizado por servidores de correo electrónico IMAP.

- 443: Los servidores web seguros suelen utilizar este puerto.

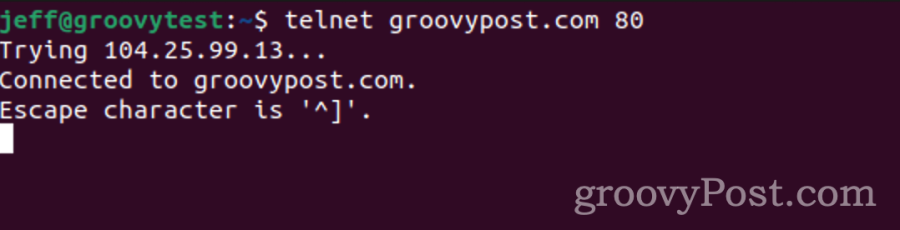

Como se ilustra arriba, puede especificar a qué puerto desea conectarse simplemente escribiéndolo después del nombre de host o la dirección IP en su comando telnet.

Utilización de Telnet para diagnóstico de red

Con esa información en mente, resulta fácil ver por qué telnet puede seguir siendo una herramienta importante para los administradores de redes y sistemas. Cuando un servidor de correo o web parece estar funcionando mal, resulta útil hacer telnet en ese servidor para solucionar problemas y realizar diagnósticos.

Puede utilizar telnet para asegurarse de que el servidor en cuestión acepte conexiones, por ejemplo. Digamos que necesita verificar si un servidor web acepta conexiones en el puerto 80:

También puedes usar telnet para enviar correos electrónicos manualmente a través de SMTP, lo que puede resultar útil para depurar problemas del servidor de correo. Conectándose al puerto 25 (SMTP) e ingresando los comandos SMTP adecuados, puede simular el proceso de envío de un correo electrónico y ver las respuestas del servidor de correo en tiempo real.

Las preocupaciones de seguridad con Telnet

Si bien Telnet es una herramienta valiosa para la resolución de problemas de red debido a su naturaleza manual y sencilla, es importante utilizarla de manera responsable. Dado que Telnet no cifra su tráfico, cualquier información confidencial enviada a través de Telnet (como tu contraseña) puede ser interceptado.

Tenga siempre cuidado sobre dónde y cómo utiliza telnet, especialmente en entornos de producción o sensibles. Realmente, sólo debes usar telnet cuando sea necesario o cuando la computadora no esté completamente expuesta a amenazas de seguridad externas.

Por qué Telnet todavía existe en el entorno informático actual

Incluso con el aumento de alternativas más seguras, existen varias razones por las que alguien podría seguir necesitando utilizar telnet hoy en día. Estos van desde lo técnico hasta lo educativo y lo recreativo.

Razones comunes para utilizar Telnet como administrador del sistema

- Sistemas y dispositivos heredados: Es posible que los sistemas de hardware o software más antiguos que no se hayan actualizado o reemplazado solo admitan telnet. Las organizaciones que cuentan con tales sistemas (debido a restricciones presupuestarias, funcionalidades específicas o razones históricas) seguirán necesitando telnet para acceder a ellos y administrarlos.

- Pruebas y solución de problemas: Los administradores de red y los profesionales de TI pueden utilizar telnet como una herramienta rápida para verificar la disponibilidad de los puertos TCP, asegurando que los servicios estén funcionando y escuchando. Es una forma básica de ver si un servicio está activo en un servidor remoto intentando una conexión telnet al puerto deseado.

- Dispositivos de red: Algunos dispositivos de red, como conmutadores más antiguos, enrutadores, u otros periféricos, pueden tener telnet como su principal (o única) interfaz de gestión. Esto es especialmente cierto para los dispositivos anteriores a la adopción generalizada de SSH.

Uso de Telnet para educación, recreación o experimentación

- Propósitos educativos: Telnet puede servir como herramienta de enseñanza para estudiantes o profesionales que aprenden sobre protocolos de red, programación de redes o la historia de Internet. Su simplicidad puede resultar ventajosa para escenarios educativos en los que la atención se centra en comprender conceptos básicos sin la complejidad de las capas de seguridad modernas.

- Acceso remoto sencillo: En entornos controlados, como redes internas aisladas sin exposición a amenazas externas, se puede utilizar telnet para un acceso remoto directo sin la sobrecarga del cifrado.

- Necesidades de aplicación específicas: Algunas aplicaciones pueden depender de telnet para funcionalidades específicas. Por ejemplo, los MUD (Multi-User Dungeons), los primeros juegos multijugador en línea, utilizaban tradicionalmente telnet para la comunicación cliente-servidor.

- Sistemas embebidos: Algunos sistemas integrados o dispositivos IoT (Internet de las cosas) pueden utilizar telnet debido a su naturaleza liviana, especialmente cuando hay memoria o potencia computacional limitada.

- Fases de transición: Las empresas que migran a sistemas modernos pueden mantener temporalmente el acceso a telnet a medida que eliminan gradualmente el hardware o software más antiguo. Esto les permite gestionar sistemas nuevos y antiguos simultáneamente durante el período de transición.

Sin embargo, es fundamental tener en cuenta que si se utiliza telnet, especialmente en entornos con datos confidenciales o exposición a redes externas, es vital ser consciente de sus limitaciones de seguridad. Usarlo de forma segura puede implicar medidas de protección adicionales, como Configuraciones de VPN o firewall, para minimizar los riesgos.