Publicado

Para ayudar a proteger su seguridad y privacidad, es importante comprender el tráfico DNS cifrado y por qué es importante.

En el vasto e interconectado ámbito de Internet, el Sistema de nombres de dominio (DNS) actúa como una guía fundamental, traduciendo nombres de dominio amigables para los humanos como "ejemplo.com" en direcciones IP que las máquinas entienden. Cada vez que visita un sitio web o envía un correo electrónico, se realiza una consulta DNS, que sirve como puente entre la intención humana y la acción de la máquina. Sin embargo, durante años, estas consultas de DNS han estado expuestas y transmitidas en texto plano, lo que las convierte en una mina de oro para fisgones, piratas informáticos e incluso algunos proveedores de servicios de Internet (ISP) que buscan información sobre las conexiones de Internet de los usuarios. comportamientos. Introduzca el concepto de "tráfico DNS cifrado", que tiene como objetivo proteger estas búsquedas vitales, encapsulándolas en capas de protección criptográfica.

El problema con el DNS tradicional

Antes de profundizar en una descripción del tráfico DNS cifrado, probablemente deberíamos hablar del tráfico DNS en general. El Sistema de Nombres de Dominio (DNS) es un eje en nuestro ámbito digital. Piense en ello como un intrincado directorio de Internet; su función no es sólo hacer que la navegación en línea sea intuitiva para los usuarios, sino también aumentar la resiliencia de los servicios en línea.

En esencia, el DNS cierra la brecha entre Dirección de Internet amigable para humanos y máquinas formatos. Para un usuario cotidiano, en lugar de recordar una dirección IP (Protocolo de Internet) compleja como “104.25.98.13” (que representa su dirección IPv4) o 2400:cb00:2048:1:6819:630d (el formato IPv6), uno puede simplemente ingresar 'groovypost.com' en un navegador.

Mientras que para los humanos el beneficio es claro, para las aplicaciones y dispositivos la función del DNS adquiere un matiz ligeramente diferente. Su valor no radica necesariamente en ayudar a la memoria; después de todo, el software no lucha contra el olvido como lo hacemos nosotros. En cambio, el DNS, en este caso, fortalece la resiliencia.

¿Cómo, preguntas? Gracias al DNS, las organizaciones no están confinadas a un único servidor. En cambio, pueden dispersar su presencia en una multitud de servidores. Este sistema permite que DNS dirigir a un usuario al servidor más óptimo para sus necesidades. Puede llevar a un usuario a un servidor cercano, eliminando la probabilidad de una experiencia lenta y propensa a retrasos.

Esta dirección estratégica es la piedra angular de la mayoría de los servicios en la nube, donde el DNS desempeña un papel fundamental al vincular a los usuarios con un recurso computacional cercano.

Preocupaciones de privacidad en DNS

Lamentablemente, el DNS constituye un problema de privacidad potencialmente importante. Sin algún tipo de cifrado que proporcione un escudo protector para la comunicación de su dispositivo con el solucionador de DNS, corre el riesgo de sufrir accesos injustificados o alteraciones de sus intercambios de DNS.

Esto incluye intrusiones de personas en su Wi-Fi, su proveedor de servicios de Internet (ISP) e incluso intermediarios. ¿Las ramificaciones? Privacidad comprometida, ya que personas ajenas perciben los nombres de dominio que usted frecuenta.

En esencia, el cifrado siempre ha defendido una Internet seguro y privado.t experiencia de navegación. Si bien discernir que un usuario accedió a 'groovypost.com' puede parecer trivial, en un contexto más amplio, se convierte en un portal para comprender el comportamiento en línea de una persona, sus predilecciones y, potencialmente, objetivos.

Estos datos recopilados pueden metamorfosearse en mercancías, venderse a entidades para obtener ganancias financieras o ser utilizados como arma por actores malévolos para orquestar subterfugios fiscales.

Un informe curado por el Consejo de Seguridad Internacional Neustar en 2021 iluminó esta amenaza, revelando que un asombroso 72% de las empresas enfrentaron al menos una incursión de DNS en el año anterior.

Además, el 58% de estas empresas sufrieron secuelas importantes de las incursiones. A medida que aumentan las transgresiones del DNS, el tráfico DNS cifrado emerge como un baluarte contra una variedad de amenazas, incluido el espionaje, la suplantación de identidad y varias estratagemas sofisticadas del DNS.

Tráfico DNS cifrado: una inmersión profunda

El tráfico DNS cifrado transforma los datos DNS transparentes en un formato seguro, descifrable únicamente por las entidades comunicantes: el cliente DNS (como navegadores o dispositivos de red) y el solucionador DNS.

La evolución del cifrado DNS

Originalmente, el DNS no tenía atributos de seguridad integrados. El nacimiento del DNS se produjo en un momento en que Internet era incipiente y carecía de comercio en línea, banca o tiendas digitales. El cifrado DNS parecía redundante.

Sin embargo, a medida que nos acercamos al panorama actual, marcado por un florecimiento de los negocios electrónicos y un aumento de las amenazas cibernéticas, la necesidad de una mayor seguridad de la privacidad del DNS se ha vuelto clara.

Han surgido dos protocolos de cifrado destacados para abordar esta necesidad: DNS sobre TLS (DoT) y DNS sobre HTTPS (DoH).

DNS sobre TLS (DoT)

DoT emplea el Seguridad de la capa de transporte (TLS) protocolo para salvaguardar y encapsular los diálogos DNS. Curiosamente, TLS (comúnmente reconocido por otro apodo, SSL) impulsa el cifrado y la autenticación de sitios web HTTPS.

Para las interacciones DNS, DoT aprovecha el protocolo de datagramas de usuario (UDP), junto con la protección TLS. ¿La ambición impulsora? Amplíe la privacidad del usuario y frustre posibles actores maliciosos que intenten interceptar o modificar datos DNS.

El puerto 853 es el puerto predominante entre los habitantes digitales del DoT. Los defensores del estándar DoT a menudo afirman su potencia para abordar los desafíos de derechos humanos en regiones tumultuosas.

No obstante, en países donde la libertad de expresión enfrenta restricciones, el aura protectora del DoT podría, irónicamente, destacar a los usuarios, convirtiéndolos en blanco de regímenes represivos.

DNS sobre HTTPS (DoH)

DoH, en esencia, utiliza HTTPS para interpretaciones remotas de DNS y opera principalmente a través del puerto 443. Para un funcionamiento exitoso, los resolutores necesitan un servidor DoH que aloje un punto final de consulta.

La adopción de DOH en todos los navegadores

Desde la versión 83 de Google Chrome tanto en Windows como en macOS, el navegador ha adoptado DoH, al que se puede acceder a través de su configuración. Con la configuración correcta del servidor DNS, Chrome acentúa las solicitudes de DNS con cifrado.

Además, todos tienen la autonomía de elegir su servidor DoH preferido. Chrome incluso se integra con varios proveedores de DoH, como Google Public DNS y Cloudflare.

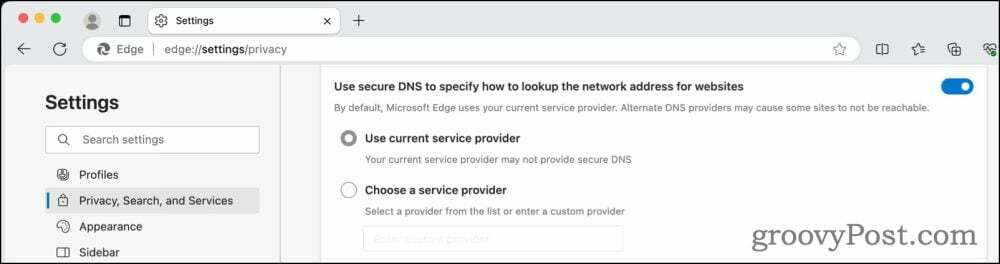

Microsoft Edge también proporciona soporte incorporado para DoH, navegable a través de su configuración. Cuando se activa y se combina con un servidor DNS compatible, Edge garantiza que las consultas DNS permanezcan cifradas.

En una empresa de colaboración con Cloudflare en 2018, Mozilla Firefox integró DoH, conocido como Trusted Recursive Resolver. A partir del 25 de febrero de 2020, los aficionados a Firefox con sede en EE. UU. podrán aprovechar DoH con Cloudflare actuando como solucionador predeterminado.

Para no quedarse fuera, los usuarios de Opera también pueden activar o desactivar DoH a través de la configuración del navegador, dirigiendo las solicitudes de DNS hacia Cloudflare de forma predeterminada.

La integración de DOH con el sistema operativo

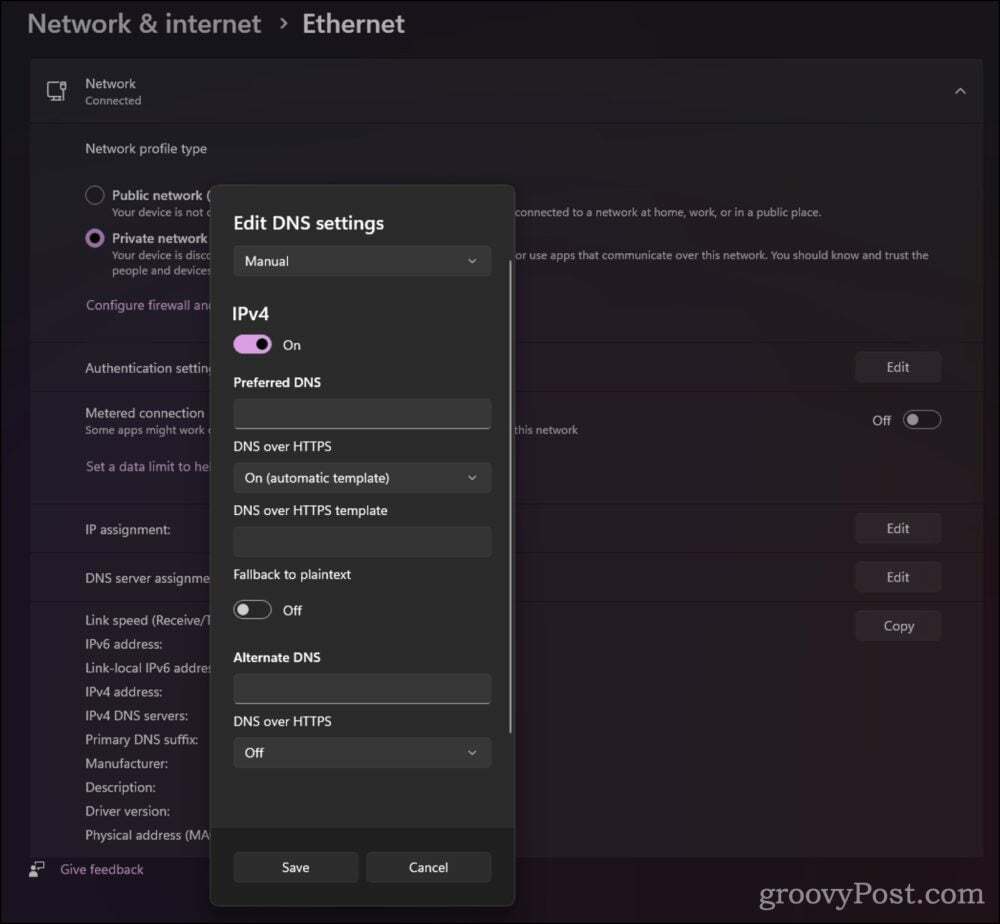

Históricamente, Los sistemas operativos de Microsoft han dudado en adoptar la tecnología de vanguardia. Windows 10, sin embargo, viró hacia el futuro, permitiendo a los usuarios activar DoH a través de su configuración.

Apple se ha aventurado más allá al introducir técnicas de cifrado centradas en aplicaciones. Este movimiento innovador permite a los desarrolladores de aplicaciones incorporar sus distintas configuraciones de DNS cifradas, lo que a veces hace que los controles tradicionales queden obsoletos.

El horizonte expansivo del tráfico DNS cifrado simboliza la evolución del ámbito digital, enfatizando la búsqueda perpetua de una seguridad reforzada y una privacidad mejorada.

La controversia que acompaña al DNS cifrado

Si bien cifrar el tráfico DNS refuerza la confidencialidad y mejora la privacidad del usuario con medidas de protección como ODoH, no todos apoyan este cambio. La división se encuentra principalmente entre los usuarios finales y los operadores de red.

Históricamente, los operadores de red accedían a consultas DNS para frustrar las fuentes de malware y otros contenidos no deseados. Su esfuerzo por defender estas prácticas para necesidades legítimas de seguridad y administración de redes es también el punto focal del grupo de trabajo IETF ADD (Adaptive DNS Discovery).

En esencia, el debate se puede caracterizar como: “cifrado universal” versus “soberanía de la red”. Aquí hay una exploración detallada:

Cifrado de tráfico DNS universal

La mayoría de los métodos de cifrado dependen de solucionadores de DNS que están configurados para el cifrado. Sin embargo, estos solucionadores que admiten cifrado representan sólo una pequeña fracción del total.

La centralización o consolidación de los solucionadores de DNS es un problema inminente. Con opciones limitadas, esta centralización crea objetivos tentadores para entidades malévolas o vigilancia intrusiva.

La mayoría de las configuraciones de DNS cifradas permiten a los usuarios elegir su solucionador. Sin embargo, tomar una decisión informada puede resultar desalentador para el individuo promedio. Es posible que la opción predeterminada no siempre sea óptima debido a varias razones, como la jurisdicción del host del solucionador.

Medir la confiabilidad de los operadores de servidores centralizados es complicado. A menudo, uno tiene que depender de sus declaraciones públicas de privacidad y, potencialmente, de sus autoevaluaciones o evaluaciones de terceros.

Las revisiones externas no siempre son sólidas. Básicamente, basan sus conclusiones en datos proporcionados por los auditados, renunciando a una investigación práctica y en profundidad. Con el tiempo, es posible que estas auditorías no reflejen con precisión las prácticas de un operador, especialmente si hay cambios organizacionales.

El DNS cifrado no es más que una faceta de la navegación por Internet. Muchas otras fuentes de datos aún pueden rastrear a los usuarios, lo que hace que el DNS cifrado sea un método de mitigación, no una panacea. Aspectos como metadatos no cifrados permanecer accesible e informativo.

El cifrado puede proteger el tráfico DNS, pero segmentos de conexión HTTPS específicos siguen siendo transparentes. Además, el DNS cifrado puede eludir las listas de bloqueo basadas en DNS, aunque acceder a los sitios directamente a través de su IP hace lo mismo.

Para contrarrestar realmente el seguimiento y la supervisión, los usuarios deberían explorar soluciones integrales como redes privadas virtuales (VPN) y Tor, lo que hace que el escrutinio del tráfico sea más desafiante.

La postura de la “soberanía de la red”

El cifrado podría limitar la capacidad de un operador para examinar y posteriormente regular o rectificar las operaciones de la red. Esto es fundamental para funcionalidades como controles parentales, visibilidad de consultas de DNS corporativas y detección de malware.

La ascensión de los protocolos Bring Your Own Device (BYOD), que permiten a los usuarios interactuar con sistemas seguros El uso de dispositivos personales introduce complejidades, especialmente en sectores exigentes como el financiero y el cuidado de la salud.

En resumen, si bien el DNS cifrado ofrece mayor privacidad y seguridad, su adopción ha provocado un animado debate, destacando el intrincado equilibrio entre la privacidad del usuario y la gestión de la red.

Resumen: confíe en el tráfico DNS cifrado o considérelo como una herramienta de privacidad

En una era de crecientes amenazas cibernéticas y crecientes preocupaciones sobre la privacidad, salvaguardar la huella digital nunca ha sido más crítico. Uno de los elementos fundamentales de esta frontera digital es el Sistema de Nombres de Dominio (DNS). Sin embargo, tradicionalmente, estas solicitudes de DNS se realizaban en texto plano, expuestas a cualquier mirada indiscreta que pudiera estar mirando, ya fueran ciberdelincuentes o terceros extralimitados. El tráfico DNS cifrado ha surgido como una solución para superar esta vulnerabilidad.

Depende de usted determinar la mejor manera de utilizar DNS cifrado. Podría confiar en una solución de software, como las funciones del navegador que ofrecen Microsoft Edge, Google Chrome y otros. Si utiliza OpenDNS en su enrutador, aunque también deberías considerar emparejándolo con DNSCrypt para una seguridad total.