Las contraseñas están rotas: hay una mejor manera de autenticar a los usuarios

Intimidad Seguridad / / March 16, 2020

Cada semana, estamos leyendo historias sobre sitios web y cuerpos comprometidos. Para muchos de nosotros, los peores robos son contraseñas robadas. Se necesita un cambio!

Parece que todas las semanas leemos historias de empresas y sitios web comprometidos y de que se roban datos de consumidores. Para muchos de nosotros, los peores robos son cuando se roban las contraseñas. los LastPass Hack siendo uno de los ataques más recientes. En muchos sentidos, es una forma de terrorismo digital que solo está creciendo. Autenticación de dos factores y biometría son buenos parches para el problema, pero ignoran los problemas fundamentales relacionados con la administración de inicio de sesión. Tenemos las herramientas para resolver el problema, pero no se han aplicado correctamente.

Foto de polomex - http://flic.kr/p/cCzxju

Por qué nos quitamos los zapatos en los Estados Unidos pero no en Israel

Cualquiera que haya volado en los Estados Unidos sabe sobre la seguridad de la TSA. Nos quitamos los abrigos, evitamos los líquidos y nos quitamos los zapatos antes de pasar por seguridad. Tenemos una lista de exclusión aérea basada en nombres. Estas son reacciones a amenazas específicas. Esa no es la forma en que un país como Israel hace la seguridad. No he volado El-Al (las aerolíneas nacionales de Israel), pero mis amigos me cuentan sobre las entrevistas que pasan en seguridad. Los agentes de seguridad codifican amenazas basadas en

Foto por Ben Popken

Estamos adoptando el enfoque TSA para las cuentas en línea y es por eso que tenemos todos los problemas de seguridad. La autenticación de dos factores es un comienzo. Sin embargo, cuando agregamos un segundo factor a nuestras cuentas, nos encontramos con una falsa sensación de seguridad. Ese segundo factor protege contra alguien que roba mi contraseña, una amenaza específica. ¿Podría verse comprometido mi segundo factor? Seguro. Mi teléfono podría ser robado o el malware podría comprometer mi segundo factor.

El factor humano: ingeniería social

Foto por Kevin Baird

Incluso con enfoques de dos factores, los humanos aún tienen la capacidad de anular la configuración de seguridad. Hace unos años, un hacker trabajador convenció a Apple para restablecer la ID de Apple de un escritor. Ve papi fue engañado para entregar un nombre de dominio que permitió la adquisición de una cuenta de Twitter. Mi identidad era accidentalmente se fusionó con otro Dave Greenbaum debido a un error humano en MetLife. Este error casi me provocó la cancelación del seguro de hogar y auto del otro Dave Greenbaum.

Incluso si un humano no anula una configuración de dos factores, esa segunda ficha es solo otro obstáculo para el atacante. Es un juego para un hacker. Si sé que cuando inicias sesión en tu Dropbox necesito un código de autorización, entonces todo lo que tengo que hacer es obtener ese código. Si no recibo sus mensajes de texto dirigidos a mí (Hackear SIM a cualquiera?), Solo necesito convencerte de que me reveles ese código. Esto no es ciencia espacial. ¿Podría convencerte de devolver ese código? Posiblemente. Confiamos en nuestros teléfonos más que en nuestras computadoras. Por eso la gente se enamora de cosas como un mensaje de inicio de sesión falso de iCloud.

Otra historia real que me sucedió dos veces. Mi compañía de tarjeta de crédito notó actividad sospechosa y me llamó. ¡Excelente! Ese es un enfoque basado en el comportamiento del que hablaré más adelante. Sin embargo, me pidieron que diera mi número de tarjeta de crédito completo por teléfono con una llamada que no hice. Se sorprendieron, me negué a darles el número. Un gerente me dijo que rara vez reciben quejas de los clientes. La mayoría de las personas que llaman simplemente entregan el número de la tarjeta de crédito. Ay. Esa podría haber sido cualquier persona nefasta en el otro extremo tratando de obtener mis datos personales.

Las contraseñas no nos protegen

Foto por ditatompel

Tenemos demasiadas contraseñas en nuestra vida en demasiados lugares. Medio ya tiene deshacerse de las contraseñas. La mayoría de nosotros sabemos que debemos tener una contraseña única para cada sitio. Ese enfoque es demasiado pedir a nuestros débiles cerebros terrícolas que viven una vida digital completa y rica. Administradores de contraseñas (término análogo o digital) ayudan a prevenir hackers casuales, pero no un ataque sofisticado. Diablos, los hackers ni siquiera necesitan contraseñas para acceder a nuestras cuentas individuales. Simplemente ingresan a las bases de datos que almacenan la información (Sony, Target, Gobierno Federal).

Tome una lección de las compañías de tarjetas de crédito

Aunque los algoritmos pueden estar un poco apagados, las compañías de crédito tienen la idea correcta. Observan nuestros patrones de compra y nuestra ubicación para saber si es usted quien usa su tarjeta. Si compra gasolina en Kansas y luego compra un traje en Londres, eso es un problema.

Foto por kozumel

¿Por qué no podemos aplicar esto a nuestras cuentas en línea? Algunas compañías ofrecen alertas de IP extranjeras (felicitaciones a LastPass por permitir que los usuarios establecer países preferidos para el acceso). Si mi teléfono, computadora, tableta y dispositivo de muñeca están todos en Kansas, entonces debería ser notificado si se accede a mi cuenta en otro lugar. Por lo menos, estas compañías deberían hacerme algunas preguntas adicionales antes de asumir que soy quien digo que soy. Este control es especialmente necesario para las cuentas de Google, Apple y Facebook que se autentican en otras cuentas por OAuth. Google y Facebook dan advertencias por actividad inusual, pero generalmente son solo una advertencia, y las advertencias no son protección. La compañía de mi tarjeta de crédito dice que no a la transacción hasta que verifiquen quién soy. Simplemente no dicen "Hey... pensé que deberías saberlo". Mis cuentas en línea no deberían advertirme, deberían bloquear la actividad inusual. El giro más reciente a la seguridad de la tarjeta de crédito es reconocimiento facial. Claro, alguien puede tomarse el tiempo para tratar de duplicar su cara, pero las compañías de tarjetas de crédito parecen estar trabajando más duro para protegernos.

Nuestros asistentes inteligentes (y dispositivos) son una mejor defensa

Foto por Foomandooniano

Siri, Alexa, Cortana y Google saben un montón de cosas sobre nosotros. Ellos predicen de manera inteligente a dónde vamos, dónde hemos estado y qué nos gusta. Estos asistentes peinan nuestras fotos para organizar nuestras vacaciones, recordar quiénes son nuestros amigos e incluso la música que nos gusta. Es espeluznante en un nivel, pero muy útil en nuestra vida diaria. Si sus datos de Fitbit se pueden usar en un tribunal de justicia, también pueden ser solía identificarte.

Cuando configura una cuenta en línea, las empresas le hacen preguntas tontas como el nombre de su novia de la secundaria o su maestra de tercer grado. Nuestros recuerdos no son tan sólidos como una computadora. No se puede confiar en estas preguntas para verificar nuestra identidad. Me han bloqueado las cuentas antes porque mi restaurante favorito en 2011 no es mi restaurante favorito hoy, por ejemplo.

Google ha dado el primer paso en este enfoque de comportamiento con Smart Lock para tabletas y Chromebooks. Si eres quien dices que eres, entonces probablemente tengas tu teléfono cerca de ti. Apple realmente dejó caer la pelota con el truco de iCloud, permitiendo miles de intentos desde la misma dirección IP.

En lugar de averiguar qué canción queremos escuchar a continuación, quiero que estos dispositivos protejan mi identidad de varias maneras.

- Sabes donde estoy: Con el GPS de mi teléfono móvil, sabe mi ubicación. Debería poder decirle a mis otros dispositivos "Hola, es genial, déjalo entrar". Si estoy en itinerancia de Tombuctú, no deberías confiar realmente en mi contraseña y posiblemente incluso en mi segundo factor.

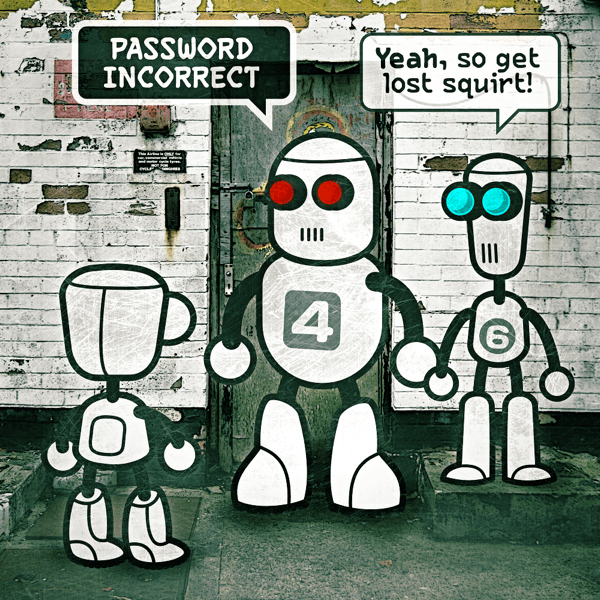

- Sabes lo que hago Sabes cuándo inicio sesión y con qué, así que es hora de hacerme algunas preguntas más. "Lo siento, Dave, no puedo hacer eso" debería ser la respuesta cuando normalmente no te pido que abras las puertas del compartimento del pod.

- Sabes cómo verificarme: "Mi voz es mi pasaporte, verifícame". No, cualquiera puede copiar eso. En cambio, hágame preguntas que me resulten fáciles de responder y recordar, pero difíciles de encontrar en Internet. El apellido de soltera de mi madre puede ser fácil de encontrar, pero el lugar donde almorcé la semana pasada con mamá no lo es (mira mi calendario). Es fácil adivinar dónde conocí a mi novia de la secundaria, pero la película que vi la semana pasada no es fácil de encontrar (solo revise mis recibos por correo electrónico).

- Sabes como me veo: Facebook me puede reconocer por el detrás de mi cabeza y Mastercard puede detectar mi cara. Estas son mejores formas de verificar quién soy.

Sé que muy pocas empresas están implementando soluciones como esta, pero eso no significa que no pueda desearlas. Antes de quejarse, sí, estos pueden ser pirateados. El problema para los piratas informáticos será saber qué conjunto de medidas secundarias está utilizando un servicio en línea. Puede que haga una pregunta algún día, pero tómate una selfie al día siguiente.

Apple está haciendo un gran esfuerzo para proteger mi privacidad y lo aprecio. Sin embargo, una vez que inicie sesión mi ID de Apple, es hora de que Siri me proteja proactivamente. Google Now y Cortana también pueden hacer eso. Tal vez alguien ya está desarrollando esto, y Google está avanzando en esta área, ¡pero necesitamos esto ahora! Hasta ese momento, debemos estar un poco más atentos para proteger nuestras cosas. Busque algunas ideas sobre eso la próxima semana.