Apple ha lanzado la última y probable actualización de mantenimiento de su sistema operativo móvil, iOS 10.3. El lanzamiento es una revisión importante, que incluye un nuevo sistema de archivos. Solo por esa razón, te recomendamos copia de seguridad antes de instalar. Además de la nueva mejora del sistema de archivos, que mueve todos sus datos del antiguo HFS + a APFS (lea nuestra publicación anterior si se pregunta "¿Qué es APFS?") —IOS 10.3 también incluye soporte mejorado para los elegantes auriculares inalámbricos de Apple, haciéndolos más fáciles de encontrar usando la nueva función Encuentra mis AirPods función. La actualización incluye una gran colección de cambios detrás de escena que afectan principalmente a los creadores de aplicaciones. La App Store, por ejemplo, ahora permitirá a los desarrolladores responder a las opiniones de los clientes por primera vez. Los fanáticos de Cricket pueden esperar usar Siri para verificar los resultados deportivos y las estadísticas de la Indian Premier League y el International Cricket Council.

La última actualización de iOS 10 vino con el 10.2.1 actualización en enero de 2017; precedido por 10.2 en diciembre de 2016 y 10.1 en octubre de 2016. Partes destacadas del sistema operativo se han modificado en la versión 10.3, como la configuración de su perfil de ID de Apple, que ahora tiene una lista más detallada de iCloud almacenamiento. La nueva versión también informará a los usuarios sobre las aplicaciones desactualizadas que ya no son compatibles con el sistema operativo. Las casas inteligentes también obtienen algo de amor con la capacidad de programar interruptores de luz. Además, hay adiciones a Sirikit, como el pago de facturas, el estado y la programación de futuros viajes.

Ahora, para la parte que todos estaban esperando: ¿Deberían actualizar? Sí, es una actualización de mantenimiento y todos sabemos lo importantes que son, especialmente para la seguridad.

Los usuarios de iOS deben acercarse a este con un poco de precaución debido a cambios centrales como la actualización del sistema de archivos. Para cambiar su dispositivo a APFS, su dispositivo iOS tendrá que limpiarse y formatearse. Todo esto ocurrirá detrás de escena, pero el riesgo de perder sus datos es mayor con esta actualización.

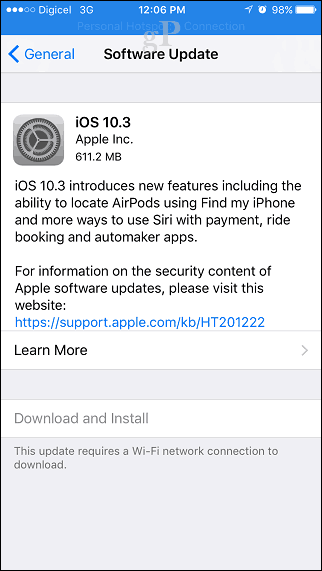

La actualización de iOS 10.3 es bastante considerable, con un peso de alrededor de 611 MB. Los usuarios pueden descargar la última actualización de iOS iniciando Configuración> General> Actualización de software. Me llevó 15 minutos descargar e instalar iOS 10.3 en un iPhone 6s. Aunque esta es una actualización recomendada, asegúrese de realizar una copia de seguridad por si acaso.

Como siempre, no está de más esperar un poco para ver qué tan bien maneja el gran ecosistema de Apple la última versión. Los procesos de desarrollo interno de Apple están alineados en todos los grupos de productos en estos días. Apple también lanzó actualizaciones para otras plataformas de la compañía como macOS, watchOS, tvOS y CarPlay. Por lo tanto, asegúrese de tomarlos también para obtener una experiencia óptima si está muy involucrado en el ecosistema de Apple. Mientras tanto, aquí está la lista habitual de correcciones de errores y actualizaciones de seguridad incluidas:

La lista de parches y correcciones de seguridad es más larga y menos interesante. Aquí están:

Cuentas

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: un usuario puede ver una ID de Apple desde la pantalla de bloqueo

Descripción: se solucionó un problema de administración rápida al eliminar las solicitudes de autenticación de iCloud de la pantalla de bloqueo.

CVE-2017-2397: Suprovici Vadim del equipo de UniApps, un investigador anónimo

Audio

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de un archivo de audio creado con fines malintencionados puede provocar la ejecución de código arbitrario

Descripción: se solucionó un problema de corrupción de memoria mejorando la validación de entrada.

CVE-2017-2430: un investigador anónimo que trabaja con Zero Day Initiative de Trend Micro

CVE-2017-2462: un investigador anónimo que trabaja con la iniciativa Zero Day de Trend Micro

Carbón

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de un archivo .dfont creado con fines malintencionados puede provocar la ejecución de código arbitrario

Descripción: existía un desbordamiento de búfer en el manejo de archivos de fuentes. Este problema se solucionó mejorando la comprobación de límites.

CVE-2017-2379: John Villamil, Doyensec, riusksk (泉 哥) del Departamento de la Plataforma de Seguridad Tencent

CoreGraphics

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de una imagen creada con fines malintencionados puede provocar la denegación de servicio

Descripción: se solucionó una recursión infinita a través de una gestión de estado mejorada.

CVE-2017-2417: riusksk (泉 哥) del Departamento de Plataforma de Seguridad de Tencent

CoreGraphics

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de contenido web creado con fines malintencionados puede provocar la ejecución de código arbitrario

Descripción: se abordaron varios problemas de corrupción de memoria mejorando la validación de entrada.

CVE-2017-2444: Mei Wang de 360 GearTeam

CoreText

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de un archivo de fuente creado con fines malintencionados puede provocar la ejecución de código arbitrario

Descripción: se solucionó un problema de corrupción de memoria mejorando la validación de entrada.

CVE-2017-2435: John Villamil, Doyensec

CoreText

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de una fuente creada con fines malintencionados puede provocar la divulgación de la memoria de proceso

Descripción: una lectura fuera de límites se abordó mediante una validación de entrada mejorada.

CVE-2017-2450: John Villamil, Doyensec

CoreText

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de un mensaje de texto creado con fines malintencionados puede provocar la denegación de servicio de la aplicación

Descripción: se solucionó un problema de agotamiento de recursos mejorando la validación de entrada.

CVE-2017-2461: Isaac Archambault de IDAoADI, un investigador anónimo

Acceso a los datos

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: la configuración de una cuenta de Exchange con una dirección de correo electrónico mal escrita puede resolverse en un servidor inesperado

Descripción: existía un problema de validación de entrada en el manejo de las direcciones de correo electrónico de Exchange. Este problema se solucionó mejorando la validación de entrada.

CVE-2017-2414: Ilya Nesterov y Maxim Goncharov

FontParser

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de un archivo de fuente creado con fines malintencionados puede provocar la ejecución de código arbitrario

Descripción: se abordaron varios problemas de corrupción de memoria mejorando la validación de entrada.

CVE-2017-2487: riusksk (泉 哥) del Departamento de Plataforma de Seguridad de Tencent

CVE-2017-2406: riusksk (泉 哥) del Departamento de Plataforma de Seguridad de Tencent

FontParser

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: analizar un archivo de fuente creado con fines malintencionados puede provocar la finalización inesperada de la aplicación o la ejecución de código arbitrario

Descripción: se abordaron varios problemas de corrupción de memoria mejorando la validación de entrada.

CVE-2017-2407: riusksk (泉 哥) del Departamento de Plataforma de Seguridad de Tencent

FontParser

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de una fuente creada con fines malintencionados puede provocar la divulgación de la memoria de proceso

Descripción: una lectura fuera de límites se abordó mediante una validación de entrada mejorada.

CVE-2017-2439: John Villamil, Doyensec

HomeKit

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el control de inicio puede aparecer inesperadamente en el Centro de control

Descripción: existía un problema de estado en el manejo de Home Control. Este problema se solucionó mejorando la validación.

CVE-2017-2434: Suyash Narain de India

HTTPProtocol

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: un servidor HTTP / 2 malintencionado puede causar un comportamiento indefinido

Descripción: existían varios problemas en nghttp2 antes de 1.17.0. Estos se solucionaron actualizando LibreSSL a la versión 1.17.0.

CVE-2017-2428

ImageIO

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de una imagen creada con fines malintencionados puede provocar la ejecución de código arbitrario

Descripción: se solucionó un problema de corrupción de memoria mejorando la validación de entrada.

CVE-2017-2416: Qidan He (何 淇 丹, @flanker_hqd) de KeenLab, Tencent

ImageIO

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: la visualización de un archivo JPEG creado con fines malintencionados puede provocar la ejecución de código arbitrario

Descripción: se solucionó un problema de corrupción de memoria mejorando la validación de entrada.

CVE-2017-2432: un investigador anónimo que trabaja con la Iniciativa Zero Day de Trend Micro

ImageIO

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de un archivo creado con fines malintencionados puede provocar la finalización inesperada de la aplicación o la ejecución de código arbitrario

Descripción: se solucionó un problema de corrupción de memoria mejorando la validación de entrada.

CVE-2017-2467

ImageIO

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de una imagen creada con fines malintencionados puede provocar la finalización inesperada de la aplicación

Descripción: existía una lectura fuera de límite en las versiones de LibTIFF anteriores a 4.0.7. Esto se solucionó actualizando LibTIFF en ImageIO a la versión 4.0.7.

CVE-2016-3619

tienda Itunes

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: un atacante en una posición de red privilegiada podría alterar el tráfico de red de iTunes

Descripción: Las solicitudes a los servicios web de sandbox de iTunes se enviaron en texto sin formato. Esto se solucionó habilitando HTTPS.

CVE-2017-2412: Richard Shupak (linkedin.com/in/rshupak)

Núcleo

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: una aplicación puede ejecutar código arbitrario con privilegios de kernel

Descripción: se solucionó un problema de corrupción de memoria mejorando la validación de entrada.

CVE-2017-2398: Lufeng Li del equipo Qihoo 360 Vulcan

CVE-2017-2401: Lufeng Li del equipo Qihoo 360 Vulcan

Núcleo

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: una aplicación puede ejecutar código arbitrario con privilegios de kernel

Descripción: se solucionó un desbordamiento de enteros mejorando la validación de entrada.

CVE-2017-2440: un investigador anónimo

Núcleo

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: una aplicación malintencionada puede ejecutar código arbitrario con privilegios de root

Descripción: se solucionó una condición de carrera mejorando el manejo de la memoria.

CVE-2017-2456: lokihardt de Google Project Zero

Núcleo

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: una aplicación puede ejecutar código arbitrario con privilegios de kernel

Descripción: se solucionó un problema de uso después de liberar mediante la administración mejorada de la memoria.

CVE-2017-2472: Ian Beer de Google Project Zero

Núcleo

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: una aplicación malintencionada puede ejecutar código arbitrario con privilegios de kernel

Descripción: se solucionó un problema de corrupción de memoria mejorando la validación de entrada.

CVE-2017-2473: Ian Beer de Google Project Zero

Núcleo

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: una aplicación puede ejecutar código arbitrario con privilegios de kernel

Descripción: Se solucionó un problema fuera de uno mediante la verificación mejorada de límites.

CVE-2017-2474: Ian Beer de Google Project Zero

Núcleo

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: una aplicación puede ejecutar código arbitrario con privilegios de kernel

Descripción: se solucionó una condición de carrera mejorando el bloqueo.

CVE-2017-2478: Ian Beer de Google Project Zero

Núcleo

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: una aplicación puede ejecutar código arbitrario con privilegios de kernel

Descripción: se solucionó un problema de desbordamiento del búfer mejorando el manejo de la memoria.

CVE-2017-2482: Ian Beer de Google Project Zero

CVE-2017-2483: Ian Beer de Google Project Zero

Teclados

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: una aplicación puede ejecutar código arbitrario

Descripción: se solucionó un desbordamiento del búfer mejorando la comprobación de límites.

CVE-2017-2458: Shashank (@cyberboyIndia)

libarchive

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: un atacante local puede cambiar los permisos del sistema de archivos en directorios arbitrarios

Descripción: existía un problema de validación en el manejo de enlaces simbólicos. Este problema se solucionó mejorando la validación de enlaces simbólicos.

CVE-2017-2390: Omer Medan de enSilo Ltd

libc ++ abi

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: Desmantelar una aplicación maliciosa de C ++ puede conducir a la ejecución de código arbitrario

Descripción: se solucionó un problema de uso después de liberar mediante la administración mejorada de la memoria.

CVE-2017-2441

Cartón

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: una persona con acceso físico a un dispositivo iOS puede leer el cartón

Descripción: el cartón se cifró con una clave protegida solo por el UID de hardware. Este problema se solucionó cifrando el cartón con una clave protegida por el UID de hardware y el código de acceso del usuario.

CVE-2017-2399

Teléfono

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: una aplicación de terceros puede iniciar una llamada telefónica sin interacción del usuario

Descripción: existía un problema en iOS que permitía llamadas sin preguntar. Este problema se solucionó solicitando a un usuario que confirme el inicio de la llamada.

CVE-2017-2484

Perfiles

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: un atacante puede aprovechar las debilidades en el algoritmo criptográfico DES

Descripción: el soporte para el algoritmo criptográfico 3DES se agregó al cliente SCEP y el DES quedó en desuso.

CVE-2017-2380: un investigador anónimo

Vistazo rápido

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: tocar un enlace de teléfono en un documento PDF podría desencadenar una llamada sin preguntar al usuario

Descripción: existía un problema al verificar la URL del teléfono antes de iniciar las llamadas. Este problema se resolvió con la adición de un mensaje de confirmación.

CVE-2017-2404: Tuan Anh Ngo (Melbourne, Australia), Christoph Nehring

Safari

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: visitar un sitio web malicioso puede provocar la suplantación de la barra de direcciones

Descripción: se solucionó un problema de administración de estado deshabilitando la entrada de texto hasta que se carga la página de destino.

CVE-2017-2376: un investigador anónimo, Michal Zalewski de Google Inc, Muneaki Nishimura (nishimunea) de Recruit Technologies Co., Ltd., Chris Hlady de Google Inc, un investigador anónimo, Yuyang Zhou del Departamento de Plataforma de Seguridad de Tencent (security.tencent.com)

Safari

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: un usuario local puede descubrir sitios web que un usuario ha visitado en Navegación privada

Descripción: existía un problema en la eliminación de SQLite. Este problema se solucionó mediante la limpieza mejorada de SQLite.

CVE-2017-2384

Safari

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de contenido web creado con fines malintencionados puede presentar hojas de autenticación en sitios web arbitrarios

Descripción: existía un problema de suplantación de identidad y de denegación de servicio en el manejo de la autenticación HTTP. Este problema se solucionó haciendo que las hojas de autenticación HTTP no fueran modales.

CVE-2017-2389: ShenYeYinJiu del Tencent Security Response Center, TSRC

Safari

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: visitar un sitio web malicioso haciendo clic en un enlace puede provocar la suplantación de la interfaz de usuario

Descripción: existía un problema de suplantación de identidad en el manejo de las indicaciones de FaceTime. Este problema se solucionó mejorando la validación de entrada.

CVE-2017-2453: xisigr del Laboratorio Xuanwu de Tencent (tencent.com)

Safari Reader

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: habilitar la función Safari Reader en una página web creada con fines malintencionados puede generar secuencias de comandos universales entre sitios

Descripción: se abordaron varios problemas de validación mediante la mejora de la desinfección de insumos.

CVE-2017-2393: Erling Ellingsen

SafariViewController

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el estado de la memoria caché no se sincroniza correctamente entre Safari y SafariViewController cuando un usuario borra la memoria caché de Safari

Descripción: existía un problema al borrar la información de caché de Safari de SafariViewController. Este problema se solucionó mejorando el manejo del estado de la memoria caché.

CVE-2017-2400: Abhinav Bansal de Zscaler, Inc.

Seguridad

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: la validación de firmas vacías con SecKeyRawVerify () puede tener éxito inesperadamente

Descripción: existía un problema de validación con las llamadas de API criptográficas. Este problema se solucionó mejorando la validación de parámetros.

CVE-2017-2423: un investigador anónimo

Seguridad

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: un atacante con una posición de red privilegiada puede capturar o modificar datos en sesiones protegidas por SSL / TLS

Descripción: en determinadas circunstancias, el transporte seguro no pudo validar la autenticidad de los paquetes OTR. Este problema se solucionó restaurando los pasos faltantes de validación.

CVE-2017-2448: Alex Radocea de Longterm Security, Inc.

Seguridad

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: una aplicación puede ejecutar código arbitrario con privilegios de root

Descripción: se solucionó un desbordamiento del búfer mejorando la comprobación de límites.

CVE-2017-2451: Alex Radocea de Longterm Security, Inc.

Seguridad

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de un certificado x509 creado con fines malintencionados puede provocar la ejecución de código arbitrario

Descripción: existía un problema de corrupción de memoria en el análisis de certificados. Este problema se solucionó mejorando la validación de entrada.

CVE-2017-2485: Aleksandar Nikolic de Cisco Talos

Siri

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: Siri podría revelar el contenido de los mensajes de texto mientras el dispositivo está bloqueado

Descripción: se solucionó un problema de bloqueo insuficiente con una gestión de estado mejorada.

CVE-2017-2452: Hunter Byrnes

WebKit

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: arrastrar y soltar un enlace creado con fines malintencionados puede provocar la suplantación de marcadores o la ejecución de código arbitrario

Descripción: existía un problema de validación en la creación de marcadores. Este problema se solucionó mejorando la validación de entrada.

CVE-2017-2378: xisigr del Laboratorio Xuanwu de Tencent (tencent.com)

WebKit

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: visitar un sitio web malicioso puede provocar la suplantación de la barra de direcciones

Descripción: se solucionó un problema de interfaz de usuario inconsistente mejorando la administración de estado.

CVE-2017-2486: redrain of light4freedom

WebKit

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de contenido web creado con fines malintencionados puede filtrar datos de origen cruzado

Descripción: se solucionó un problema de acceso al prototipo mejorando el manejo de excepciones.

CVE-2017-2386: André Bargull

WebKit

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de contenido web creado con fines malintencionados puede provocar la ejecución de código arbitrario

Descripción: se abordaron varios problemas de corrupción de memoria mejorando la validación de entrada.

CVE-2017-2394: Apple

CVE-2017-2396: Apple

CVE-2016-9642: Gustavo Grieco

WebKit

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de contenido web creado con fines malintencionados puede provocar la ejecución de código arbitrario

Descripción: se abordaron varios problemas de corrupción de memoria mejorando el manejo de la memoria.

CVE-2017-2395: Apple

CVE-2017-2454: Ivan Fratric de Google Project Zero

CVE-2017-2455: Ivan Fratric de Google Project Zero

CVE-2017-2457: lokihardt de Google Project Zero

CVE-2017-2459: Ivan Fratric de Google Project Zero

CVE-2017-2460: Ivan Fratric de Google Project Zero

CVE-2017-2464: Jeonghoon Shin, Natalie Silvanovich de Google Project Zero

CVE-2017-2465: Zheng Huang y Wei Yuan del Laboratorio de Seguridad de Baidu

CVE-2017-2466: Ivan Fratric de Google Project Zero

CVE-2017-2468: lokihardt de Google Project Zero

CVE-2017-2469: lokihardt de Google Project Zero

CVE-2017-2470: lokihardt de Google Project Zero

CVE-2017-2476: Ivan Fratric de Google Project Zero

CVE-2017-2481: 0011 trabajando con la Iniciativa Zero Day de Trend Micro

WebKit

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de contenido web creado con fines malintencionados puede provocar la ejecución de código arbitrario

Descripción: se solucionó un problema de confusión de tipos mejorando el manejo de la memoria.

CVE-2017-2415: Kai Kang del Laboratorio Xuanwu de Tencent (tentcent.com)

WebKit

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de contenido web creado con fines malintencionados puede provocar una política de seguridad de contenido inesperadamente no aplicada

Descripción: existía un problema de acceso en la Política de seguridad de contenido. Este problema se solucionó mediante restricciones de acceso mejoradas.

CVE-2017-2419: Nicolai Grødum de Cisco Systems

WebKit

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de contenido web creado con fines malintencionados puede provocar un alto consumo de memoria

Descripción: Se solucionó un problema de consumo de recursos no controlado mediante el procesamiento mejorado de expresiones regulares.

CVE-2016-9643: Gustavo Grieco

WebKit

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de contenido web creado con fines malintencionados puede provocar la divulgación de la memoria de proceso

Descripción: existía un problema de divulgación de información en el procesamiento de sombreadores OpenGL. Este problema se solucionó mejorando la administración de la memoria.

CVE-2017-2424: Paul Thomson (usando la herramienta GLFuzz) del Grupo de Programación Multinúcleo, Imperial College London

WebKit

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de contenido web creado con fines malintencionados puede provocar la ejecución de código arbitrario

Descripción: se solucionó un problema de corrupción de memoria mejorando la validación de entrada.

CVE-2017-2433: Apple

WebKit

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de contenido web creado con fines malintencionados puede filtrar datos de origen cruzado

Descripción: existían múltiples problemas de validación en el manejo de la carga de la página. Este problema se solucionó mediante una lógica mejorada.

CVE-2017-2364: lokihardt de Google Project Zero

WebKit

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: un sitio web malicioso puede filtrar datos de origen cruzado

Descripción: existía un problema de validación en el manejo de la carga de la página. Este problema se solucionó mediante una lógica mejorada.

CVE-2017-2367: lokihardt de Google Project Zero

WebKit

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de contenido web creado con fines malintencionados puede generar secuencias de comandos universales entre sitios

Descripción: existía un problema de lógica en el manejo de objetos de marco. Este problema se solucionó con una mejor gestión del estado.

CVE-2017-2445: lokihardt de Google Project Zero

WebKit

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de contenido web creado con fines malintencionados puede provocar la ejecución de código arbitrario

Descripción: existía un problema de lógica en el manejo de las funciones de modo estricto. Este problema se solucionó con una mejor gestión del estado.

CVE-2017-2446: Natalie Silvanovich de Google Project Zero

WebKit

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: visitar un sitio web creado con fines malintencionados puede comprometer la información del usuario

Descripción: se solucionó un problema de corrupción de memoria mejorando el manejo de la memoria.

CVE-2017-2447: Natalie Silvanovich de Google Project Zero

WebKit

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de contenido web creado con fines malintencionados puede provocar la ejecución de código arbitrario

Descripción: se solucionó un problema de uso después de liberar mediante la administración mejorada de la memoria.

CVE-2017-2471: Ivan Fratric de Google Project Zero

WebKit

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de contenido web creado con fines malintencionados puede generar secuencias de comandos universales entre sitios

Descripción: existía un problema de lógica en el manejo de tramas. Este problema fue abordado a través de una mejor gestión del estado.

CVE-2017-2475: lokihardt de Google Project Zero

Enlaces de JavaScript de WebKit

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de contenido web creado con fines malintencionados puede filtrar datos de origen cruzado

Descripción: existían múltiples problemas de validación en el manejo de la carga de la página. Este problema se solucionó mediante una lógica mejorada.

CVE-2017-2442: lokihardt de Google Project Zero

WebKit Web Inspector

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: cerrar una ventana mientras está en pausa en el depurador puede provocar la finalización inesperada de la aplicación

Descripción: se solucionó un problema de corrupción de memoria mejorando la validación de entrada.

CVE-2017-2377: Vicki Pfau

WebKit Web Inspector

Disponible para: iPhone 5 y posterior, iPad 4ta generación y posterior, iPod touch 6ta generación y posterior

Impacto: el procesamiento de contenido web creado con fines malintencionados puede provocar la ejecución de código arbitrario

Descripción: se solucionó un problema de corrupción de memoria mejorando la validación de entrada.

CVE-2017-2405: Apple

Con esta última actualización importante, es probable que Apple se enfoque en el próximo lanzamiento principal, iOS 11; a pesar de posibles problemas imprevistos con la actualización APFS. Es probable que veamos nuestro primer avance de iOS 11 en la conferencia anual de desarrolladores de la compañía WWDC. Como dije antes, personalmente he estado satisfecho con iOS desde que cambié a un iPhone. La plataforma "simplemente funciona" según lo previsto y la estabilidad se ha mantenido con cada revisión del sistema operativo. Estoy seguro de que eso cambiará a medida que mi iPhone envejezca y que nuevas funciones más avanzadas comiencen a aparecer en futuras revisiones. Por ahora, todo está bien.

Su experiencia puede ser la opuesta, así que díganos qué piensa de la nueva actualización. ¿Alguna gema oculta, problemas o mejoras de rendimiento?

Siga nuestra sencilla guía para crear fácilmente una contraseña fácil de recordar pero segura.

Si ya es suscriptor de Hulu (sin anuncios) y desea agregar el paquete Disney + y ESPN +, puede hacerlo. Es un poco...